vgate de protecție R2 Microsoft Hyper-V - - Virtualizare de ce ai nevoie de ea, și că el este capabil să

vGate R2 pentru a proteja Microsoft mediile Hyper-V - de ce ai nevoie de ea, și că el poate?

Cu ceva timp în urmă, am scris despre. că codul de securitate al companiei, cunoscut de mulți prin decizia vGate R2 pentru a proteja infrastructura VMware vSphere, a lansat versiunea vGate R2 Microsoft infrastructură Hyper-V. Această soluție permite autentificarea securizată a administratorilor să se facă distincția între accesul la diverse infrastructuri și evenimente de securitate de audit.

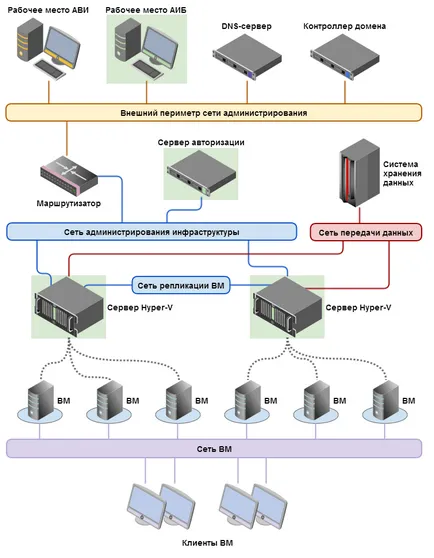

Se pare ca un frumos și sigur mijloace de infrastructură vGate R2 Microsoft Hyper-V:

Să începem cu faptul că soluția vGate R2 este dezvoltarea versiunii în limba română pentru Hyper-V este certificat FSTEC. care vor fi testate pentru a asigura protecția datelor cu caracter personal (până la și inclusiv prima clasă) în organele de control. Ei bine, produsul românesc de înaltă calitate, pentru a asigura siguranța - este întotdeauna frumos și util, mai ales în contextul politicii externe se dezvoltă acum scenarii.

De ce am nevoie pentru a vGate R2 Hyper-V?

Lista capacitățile de bază vGate R2 Hyper-V pentru descrierea utilității lor pentru protejarea unui mediu virtual:

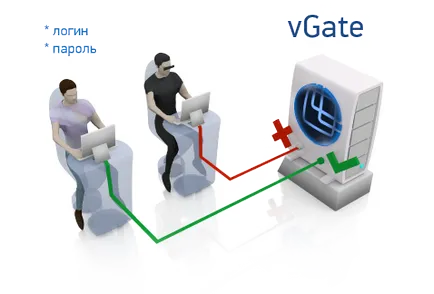

Această funcție vă permite autentificarea utilizatorilor și computere care încearcă să obțină acces la obiectul protejat prin protocolul, insensibil pentru a intercepta parolele încercări și prevenind interferența cu transmiterea datelor.

- de control al accesului discreționar pentru instrumente de gestionare a infrastructurii virtuale

Aceste funcții pune în aplicare controlul accesului discreționar la obiecte care sunt situate într-un perimetru protejat. Acest lucru se face pe baza specificat ACL și parametrii de conexiune (protocol, portuare). Traficul de rețea între entitățile autentificate și securables semnat, oferind astfel o protecție împotriva atacurilor, cum ar fi Man in the middle în rețea.

instrumente de gestionare a infrastructurii virtuale situate în perimetrul protejat, accesul utilizatorilor și a calculatoarelor la care se efectuează în protocoalele, insensibil pentru a intercepta parolele încercări și de a preveni interferența cu transmiterea datelor.

În vGate un mecanism pentru a bloca orice tip de trafic de rețea de la mașini virtuale la instrumente virtuale de management al infrastructurii. Aceasta protejează instrumentele de gestionare a infrastructurii virtuale de acces neautorizat de către o mașină virtuală compromisă.

Acest lucru și funcția anterioară vă va permite să vă asigurați că toate comunicațiile în infrastructura virtuală Hyper-V este protejată.

- Limitarea puterilor AIB de gestionare a infrastructurii virtuale

Diferențele dintre rolurile AIB și AVI sunt prezentate în tabelul de mai jos (pentru infrastructura va fi bine dacă acesta va fi două persoane diferite):

Pur și simplu pune, AIB - este persoana care stabilește regulile de acces la resursele infrastructurii virtuale, sub formă de rulouri politica de securitate, ceea ce face audituri și administrează infrastructura vGate, și AVI pentru a rezolva vGate - un utilizator obișnuit care își face treaba obișnuită - administrează serverele Hyper-V și virtuale mașină.

În vGate puse în aplicare capacitatea de a controla acțiunea virtuală administrator de infrastructură (AVI), la nivelul echipelor individuale de gestionare a infrastructurii virtuale.

Procedura de autentificare AVI este realizată printr-o aplicație separată, care este instalat pe postul său de lucru (agent de autentificare). Înainte de a conecta la un AVI infrastructură virtuală pe care doriți să rulați programul și introduceți acreditările pentru a determina nivelul său de acces la componentele mediului virtual.

Politicile de parole gestionate permit să îndeplinească cerințele industriei de protecție cu parolă pentru autentificarea pe serverul gazdă. Mulți administratori nu le place teribil, dar ce se poate face, este parte a standardelor de securitate a informațiilor din industrie.

- controlul accesului plenipotențiar la resurse sensibile

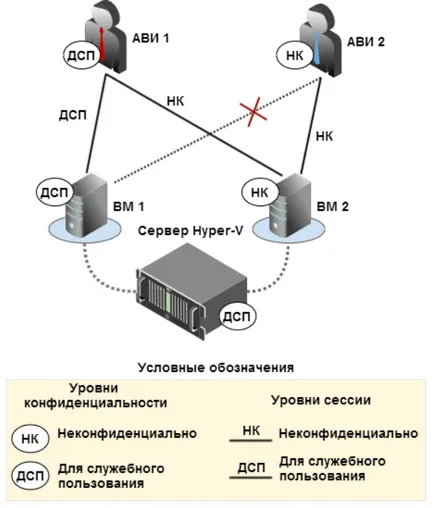

Funcția de control al accesului autorizat permite să ofere un acces mai granular (în comparație cu controlul accesului discreționar) la informații confidențiale.

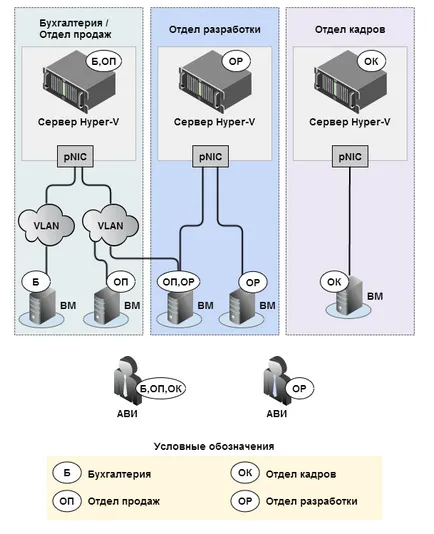

Aici este un exemplu de control al accesului bazat pe etichetele de confidențialitate pentru utilizatori și date din diferite departamente ale companiei:

De asemenea, există niveluri ierarhice ale vieții private către utilizatori și a datelor (de fapt, acest nivel de acces la date - de la informații la toate datele secrete de top). Aici este un exemplu de modul în care funcționează:

Un utilizator fără nivel de acces (de exemplu, nivelul de „non-confidențiale“) nu are acces la resurse numai pentru uz intern. Asta e tot (tag-uri, și niveluri de confidențialitate) pentru infrastructura de securitate ajustează AIB.

- Setări de protecție Hyper-V servere și mașini virtuale de acces neautorizat

Cu conținut în șabloanele de produse, puteți crea politici de securitate pentru a proteja obiectele cele mai critice ale infrastructurii virtuale-servere, Hyper-V și mașini virtuale. obiect de politică de numire format pe baza unui set de template-uri, prin utilizarea markerilor de confidențialitate. În procesul de lucru cu vGate de infrastructură verifică automat și menține integritatea politicilor de securitate desemnate.

Pentru a rezuma această secțiune, putem spune că vGate R2 - este un mijloc cuprinzător de infrastructură de securitate Hyper-V de virtualizare, care pe de o parte controlează funcționarea administratorilor de sistem și de comunicare între componentele mediului virtual (insideri amenințare internă), iar pe de altă parte - prevede perimetrul de protecție a infrastructurii de virtualizare împotriva amenințărilor externe (acte rău intenționate).

Dar asta nu e tot - un plus pentru a se proteja componentele infrastructurii virtuale și comunicații vGate R2 pentru Hyper-V, de asemenea, contribuie la protecția mașinilor virtuale.

Funcții de protecție de mașini virtuale în vGate R2

Să ne uităm la caracteristicile care au vGate R2 llya proteja datele și mașinile virtuale prelucrate de acestea.

Amintiți-vă, am scris despre cum să fure mașina virtuală. Deci, această funcție vă permite să restricționeze deplasarea neautorizată (export) de mașini virtuale, de prelucrare a datelor restricționate. Pus în aplicare în cadrul politicilor de securitate.

- Preveniți crearea și ștergerea punctelor de control (puncte de control) VMs

Această funcție este utilizată pentru a contracara încălcarea integrității sistemelor care procesează date este restricționată. Pus în aplicare în cadrul politicilor de securitate.

- Ștergeți datele reziduale în spațiul de stocare la ștergerea unei VM

Funcția se asigură că nici o informație reziduală despre datele prelucrate de pe hard disk după ștergerea VM. Brasaj datele reziduale poate fi realizată printr-o singură înregistrare valori zero. Pus în aplicare în cadrul politicilor de securitate.

Funcția vă permite să restricționați copierea neautorizată (replicarea) de mașini virtuale. Pus în aplicare în cadrul politicilor de securitate.

Funcția vă permite să restricționeze deplasarea neautorizată (migrarea) de mașini virtuale, de prelucrare a datelor restricționate. Pus în aplicare în cadrul politicilor de securitate.

Cu acest mecanism, aveți posibilitatea să restricționați persoanele care au permisiunea de a descărca fișierele VM. Mecanismul este implementat ca un privilegiu utilizator.

jurnal de evenimente și audit infrastructura Hyper-V

vGate detectează o gamă largă de evenimente:

- Evenimente de autentificare (încercări de a accesa controalele de infrastructură virtuale înregistrate).

- Evenimentele legate de controlul accesului la infrastructura unei virtuale Hyper-V (servere Hyper-V și mașini virtuale)

- Evenimentele legate de sistemul în ansamblul său. De exemplu, evenimentele legate de excesul de numărul de licențe

- Evoluții legate de politicile de securitate

- Evenimentele legate de instalarea de protecție module servere gazdă

- Evenimente legate de inițierea sau oprirea serviciilor (servicii de sistem)

- Evenimentele asociate cu normele de control al accesului

- Evenimentele legate de încălcarea integrității

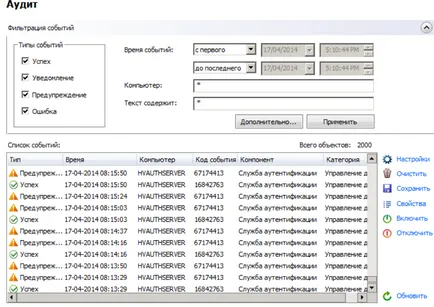

Toate aceste evenimente, atunci pot fi vizualizate și analizate în „audit“:

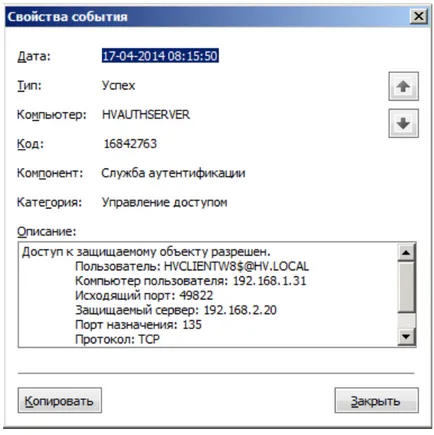

Fiecare eveniment este descris în detaliu:

În mod implicit, toate posibilele evenimente de securitate a informației sunt înregistrate în revista vGate. În cazul în care o astfel de monitorizare detaliată nu este necesară, AIB poate dezactiva evenimentele care înregistrarea nu este necesară (de exemplu, pentru a configura numai de logare de eroare).

vGate R2 pentru Hyper-V - un sistem complet de protecție a virtualizare mijloace de infrastructură. Acesta vă va permite să configurați componentele de comunicare sigure ale mediului virtual, pentru a controla accesul la obiecte bazate pe modelul ierarhic și plat, pentru a proteja server gazdă și resurse de mașini virtuale politici, pentru a monitoriza configurația pentru auditarea evenimentelor de securitate, și multe altele.

De ce să folosiți produsul? Da, pentru a aduce protecția mediului de virtualizare în conformitate cu standardele și cerințele legislației românești din industrie. Odată cu dezvoltarea infrastructurilor virtuale sunt în creștere a riscurilor asociate cu securitatea informațiilor, și vGate le permite să reducă la minimum. Produsul a fost în jur de mulți ani, astfel încât să puteți fi siguri că infrastructura de securitate va fi întotdeauna „up-to-data“, din cauza sprijinului și a dezvoltării sale se realizează în mod continuu. Ei bine și, în plus, vGate - acesta este singurul instrument de pe piață cu o gamă de caracteristici și funcționalitate puternică pentru un preț foarte rezonabil.

Puteți afla mai multe despre R2 vGate pentru Hyper-V la acest link. o versiune de încercare gratuită poate fi descărcată aici.

În următorul articol vom explica în detaliu despre arhitectura vGate R2 pentru Hyper-V și desfășurarea acesteia, precum și o privire mai atentă la caracteristicile cheie ale produsului, cum ar fi controlul accesului și politica de securitate.