Layer2-atac arp-spoofing

protocolul ARP. Vulnerabilitatea stratului legătură de date. Port de securitate.

Obiectiv: Pentru a studia principiul de lucru al ARP, să învețe cum să efectuați setările de politică de securitate care elimină vulnerabilități potențiale a stratului de legătură.

În general, definiția traseului cu participarea ARP are loc pe următorul program:

Dacă nu - începe căutarea pentru o rută directă.

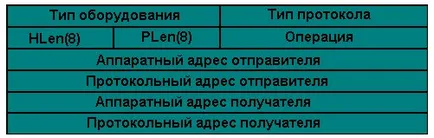

Luați în considerare structura de antet / RARP ARP:

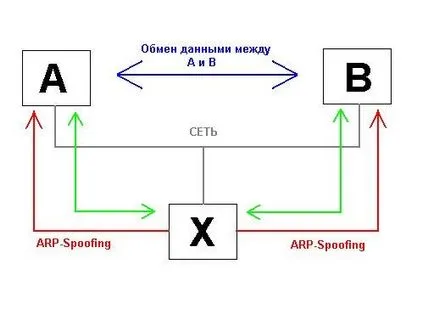

Astfel, atacatorul este capabil să citească tot traficul transmise între două noduri specifice în rețea.

Mac-spoofing

Mac-inundații

1) Dimensiunea maximă a tabelului este limitată în funcție de comutatorul și variază de la câteva sute până la 100 de mii de intrări.

4) Ofensiva începe să vadă toate datele transmise în cadrul VLAN. Incluzând transmite nume de utilizator, parole și alte informații sensibile, care ar putea fi utilizate pentru aceste atacuri.

Trebuie să știi următoarele puncte legate de atacurile de mai sus:

Atac va afecta, de asemenea, alte switch-uri în rețea, așa cum sunt transmise prin pachetele atacatoare vor fi distribuite în întreaga rețea.

Mai mult decât atât, efectul acestui atac poate fi o negare a serviciului atacat switch-uri și alte dispozitive din rețea (DoS - Denial of Service)