Cunoaște Intuit, curs, criptare simplu, cu cheia privată

metode de permutare

Când se folosește o permutare cifru plaintext de intrare flux este împărțit în blocuri, fiecare dintre care deține o permutare de simboluri. Modificări în criptografie clasică „pre-calculator“, obținut ca rezultat al înregistrării textului original și citiți ciphertext de-a lungul diferitelor căi de figuri geometrice.

Cel mai simplu exemplu de permutare este o permutare a unei perioade d fix. În această metodă, mesajul este împărțit în blocuri de caractere d și aceeași permutare se realizează în fiecare bloc. De obicei, peste care permutare. iar cheia poate fi definită printr-o permutare a primelor numere naturale d. Ca urmare, stîlpi scrisorile în sine nu se schimba, dar sunt transmise într-o ordine diferită.

De exemplu, pentru d = 6 ca transpunere cheie poate lua 436215. Aceasta înseamnă că fiecare bloc de 6 simboluri patrulea simbol devine primul loc. al treilea - al doilea, al șaselea - al treilea etc. Să presupunem că doriți să criptați următorul text:

Numărul de simboluri în mesajul original este egal cu 24, prin urmare, mesajul trebuie să fie împărțit în 4 blocuri. rezultat criptare prin mutarea mesajul 436215

Teoretic, în cazul în care unitatea este compus din caractere d, numărul de permutări posibile ale d! = 1 * 2 *. * (D-1) * d. In acest ultim exemplu, d = 6. în consecință, numărul de permutări este 6! = * 2 * 1 3 * 4 * 5 * 6 = 720. Astfel, în cazul în care un adversar pentru a intercepta un mesaj criptat din acest exemplu, va avea nevoie de mai mult de 720 de încercări de a extinde mesajul original (presupunând că mărimea blocului este cunoscut la inamic).

Pentru a crește fiabilitatea poate fi aplicată în mod consecvent la mesajul cifrată două sau mai multe permutări cu diferite perioade.

Un alt exemplu este o metode de rearanjare a tabelului rearanjare. În această metodă, înregistrarea este realizată pe rândurile de text sursa unui tabel și a citit-o de coloane din același tabel. Secvența de umplere rândurile și coloanele pot fi citite și orice tastă dat.

Să considerăm un exemplu. Să presupunem că în tabelul 4 se va codifica coloana și rândul 3 (mărimea blocului este de 3 * 4 = 12 caractere). Criptati următorul text:

Numărul de simboluri în mesajul original este egal cu 24, prin urmare, mesajul ar trebui să fie împărțit în 2 blocuri. Noi scriem fiecare bloc într-un tabel de-a lungul liniilor (Tabelul 2.9).

Tabelul 2.9. Metoda de criptare a tabelului permutare

În acest caz, ordinea coloanelor este citit și cheia.

Dacă dimensiunea mesajului nu este un multiplu de mărimea blocului, un mesaj poate fi completată cu caractere care nu afectează sensul, cum ar fi spații libere. Cu toate acestea, acest lucru nu este recomandată, deoarece dă inamicului în cazul informațiilor criptograme interceptarea pe cantitatea utilizată tabelele de permutare (lungimea blocului). După determinarea lungimii blocului adversarului poate găsi lungimea cheii (numărul de coloane de masă) unitatea de lungime între divizori.

Să vedem cum a cripta și decripta un mesaj având o lungime care nu multiplu de dimensiunea mesei de permutare. cuvânt criptați

Numărul de caractere din mesajul original este 9. Să ne scrie un mesaj în tabelul de la liniile (tabelul 2.10), iar ultimele trei celulele necompletate.

Tabelul 2.10. Metoda de criptare bloc parțial bazat pe o masă de permutare

Decriptarea este determinat mai întâi numărul de coloane pline, adică, numărul de caractere în ultimul rând. Pentru această dimensiune mesaj împărțit (în exemplul nostru - 9) cu privire la numărul de coloane sau mărimea cheii (în exemplul - patru). Restul de divizare este numărul de coloane complet. 9 mod 4 = 1. Prin urmare, coloana completă a fost de 1 și trei scurte în exemplul nostru. Acum puteți pune scrisoarea mesajului în locul său și pentru a decripta mesajul. Deoarece cheia de criptare a fost numărul 1234 (coloanele sunt citite în secvență), apoi scrisă la prima coloană tabel permutare, următoarele două (EE) pentru descifrarea primelor trei simboluri (PMA) - în a doua coloană, următoarele două (RN) - în al treilea, și ultimele două (CE) - a patra. După completarea tabelului citește o linie și pentru a obține mesajul adâncitura inițial.

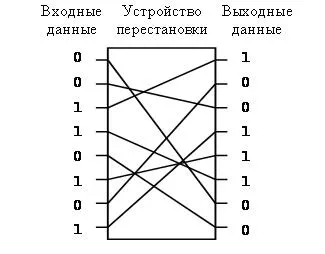

Există alte permutări de metode care pot fi puse în aplicare de software și hardware. De exemplu, datele de transmisie stocate în format binar, care este de a utiliza o unitate hardware care framanta un anumit mod de către un biți de instalații electrice corespunzătoare pornind de mesaje n biți. Astfel, presupunând o dimensiune bloc egală cu opt biți, este posibil, de exemplu, să utilizeze un permutare bloc, ca în Fig. 2.7.

Fig. 2.7. Bloc permutare Aparatură

Pentru decriptare pe partea de recepție este setat bloc diferit, restabilind ordinea lanțurilor.

Hardware permutare implementat este utilizat pe scară largă în practică, ca parte integrantă a unor cifruri moderne.

Atunci când se deplasează orice fel într-un mesaj criptat va include aceleași caractere ca și în text simplu. dar într-o ordine diferită. În consecință, legitățile statistice ale limbii rămân neschimbate. Aceasta oferă o criptanalistul de a folosi diferite metode pentru a restabili ordinea corectă a caracterelor.

Dacă adversarul are capacitatea de a sări prin criptare metoda de permutare mesajul special selectat, atunci el va fi capabil să organizeze un atac din textul selectat. Astfel, în cazul în care lungimea blocului textului sursă este N simboluri, cheia de deschidere suficientă pentru a trece printr-o codificare blocuri N-1 sistem necriptate în care toate caracterele cu excepția unuia, sunt identice. O altă variantă a atacului este posibilă în textul selectat dacă lungimea blocului N mai mic decât numărul de caractere din alfabet. În acest caz, puteți crea un mesaj special din diferite litere ale alfabetului, aranjându-le, de exemplu, ordinea în alfabetul. Treci de pre-way mesaj prin intermediul unui specialist criptanaliza sistem de criptare va vedea numai ceea ce poziții se găseau caractere ale alfabetului după criptare, și de a face un sistem de permutare.

Am considerat schema generală de criptare simetrică și clasificarea cele mai simple metode de criptare cu cheia privată. În capitolul următor ne vom uita la principiile de construire a algoritmilor de bloc modern