10 sfaturi de siguranță pentru a proteja site-ul împotriva hackerilor, securitate

Ați putea crede că site-ul dvs. nu are nici un sens să pătrundă în, dar site-uri Web sunt în mod constant sub amenințarea spargere.

Cele mai multe site-uri web hacking-ul nu este destinat să fure datele dvs. sau perturba site-ului. Acestea au ca scop de a utiliza serverul dvs. pentru a trimite spam sau utilizarea temporară pentru serverul de web de stocare de fișiere, de obicei, de conținut ilegal.

Spargerile sunt în mod constant produse de script-uri automate scrise special pentru a pieptene Internet și să încerce să hack site-uri au cunoscut găuri în software-ul.

Aici sunt noastre 10 sfaturi pentru a vă ajuta să păstrați site-ul securizat:

01. Actualizarea software-ului

Acest lucru poate părea evident, dar o actualizare de software regulat, este vitală pentru menținerea securității site-ului.

Acest lucru este valabil atât pentru sistemul de operare pentru servere și orice software care este utilizat pe site-ul dvs., cum ar fi un CMS sau forum. Când a găsit găuri de securitate în software-ul, hackerii încearcă să ia rapid profite de ea.

Dacă site-ul dvs. este găzduit, atunci nu trebuie să vă faceți griji cu privire la instalarea la timp a actualizărilor sistemului de operare, deoarece compania de găzduire trebuie să aibă grijă de ea tine.

Dacă utilizați software terță parte de pe site-ul dvs., cum ar fi un CMS sau offline, asigurați-vă că instalați actualizările de sistem de îndată ce acestea sunt eliberate.

Cei mai mulți furnizori au un feed RSS sau buletin informativ cu privire la problemele de securitate descriere site-ului. WordPress, Umbraco si multe alte CMS vă notifică de actualizări disponibile când vă conectați la partea administrativă a site-ului.

02. SQL injecție

Când ataca prin SQL-injecție, atacatorul utilizează un parametru de câmp de formular web sau URL-ul, pentru a avea acces la baza de date sau de a manipula datele.

Când utilizați un SQL Transact Standard, este posibil să se introducă codul perfect frauduloase în solicitarea dvs., astfel încât acesta poate fi utilizat pentru a modifica tabele, informații sau ștergerea datelor.

Puteți preveni cu ușurință acest lucru, folosiți întotdeauna interogări parametrizate.

Cele mai multe limbi de dezvoltare web acceptă această caracteristică.

În cazul în care un atacator pentru a schimba parametrul URL-ul la „sau“ 1 „=“ 1, aceasta va conduce la faptul că o cerere ia forma următoare:

Din moment ce „1“ este „1“, atacatorul are acces la toate tabelele de date. De asemenea, acesta îi va permite să adăugați o interogare suplimentară în expresii final SQL, care va fi executat împreună cu originalul.

La crearea unui formular, verificați întotdeauna datele pe care le provin de la utilizatori, și cripta sau masca orice caractere speciale.

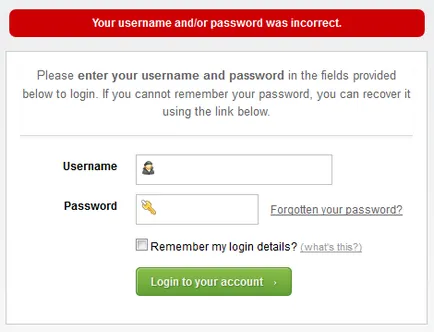

04. Mesaje de eroare

Trebuie să utilizați expresii comune, cum ar fi „numele de utilizator sau parolă incorectă“, și nu indică ceea ce utilizatorul este greșit.

În cazul în care un atacator încearcă să aleagă un nume de utilizator și o parolă, și dă un mesaj de eroare că unul dintre câmpurile erau adevărate, atunci el se poate concentra pe teren rămase, care simplifică sarcina:

05. Verificați formele de pe partea de server

Verificați formulare ar trebui să fie întotdeauna făcută atât pe partea de browser și server-side. Browserul poate verifica greșelile simple, cum ar fi câmpurile obligatorii necompletate sau text introduse într-un câmp care necesită introducerea unui număr.

Cu toate acestea, aceste controale pot fi ocolite, și ar trebui să verificați acești termeni și, de asemenea, pe partea de server. Lipsa controalelor poate duce la introducerea de cod malițios în baza de date sau rezultate nedorite ale site-ului.

06. Parole

În ciuda faptului că utilizatorii nu le place, cerințele parola forțate, cum ar fi lungimea minimă de cel puțin opt caractere, includerea simbolurilor parolei în litere mari sau numere pentru a le ajuta, în cele din urmă, pentru a salva informațiile lor.

Pentru o protecție suplimentară, puteți utiliza „sare“ pentru o parolă, în timp ce adăugarea unei noi „sare“ pentru fiecare parolă.

În cazul în care un site web este compromis, iar atacatorul primește date cu parole, stocarea parolelor trunchiată pentru a ajuta la reducerea daunelor ca Este nevoie de decriptare lor. Cel mai bun lucru care poate face atacator, în acest caz - un atac de dicționar sau atac brute force, trebuie să verificați toate combinațiile posibile până când se găsește un meci.

Când se utilizează „sare“ în parole, procesul de rupere un număr mare de parole este chiar mai lent, deoarece Fiecare opțiune ar trebui să fie trunchiată separat pentru toate combinațiile de + parola „sare“, care necesită costuri mari de calcul.

Din fericire, CMS, cele mai multe instrumente de management oferă utilizatorilor cu multe built-in sisteme de siguranță, deși utilizarea de „sare“ și setați parola complexitatea minimă poate necesita unele reglaje alternative sau module suplimentare.

Dacă utilizați .NET, atunci este necesar să se utilizeze furnizorii de membru, astfel cum ei au o mulțime de setări, oferă built-in sistemul de securitate și să includă elemente gata să vă conectați și să schimbați parola.

07. Descărcare fișier

Dacă site-ul dvs. are un formular de încărcare fișier, atunci aveți nevoie pentru a trata toate fișierele descărcate cu suspiciune. Dacă permite utilizatorilor să încarce imagini atunci când se determină tipul de fișier, nu vă puteți baza pe extensia sau de tip mime, deoarece acestea pot fi ușor falsificate.

Deci, ce se poate face pentru a preveni acest lucru? De obicei, trebuie să dezactivați executarea fișierelor încărcate de utilizator.

În mod implicit, servere Web nu încercați să execute fișiere cu extensiile de imagini, dar nu este recomandat să se bazeze exclusiv pe extensia de fișier, deoarece există cazuri în care fișierul «image.jpg.php» ocolește această verificare.

Iată câteva soluții la problema: Redenumiți fișierul pentru a descărca, pentru a asigura corectitudinea permisiunii; modificați permisiunile pentru fișierul, cum ar fi chmod 0666., astfel încât să nu poată fi executată.

În sistemele * nix, puteți crea un fișier .htaccess (a se vedea exemplul de mai jos), ceea ce va permite accesul doar la un set de fișiere care va elimina posibilitatea unui atac cu o extensie dublă, menționat mai devreme:

Dacă fișierele nu sunt disponibile în mod direct, va trebui să creați un script (sau handler HTTP în .NET), pentru a le extrage din dosarul închis și să dea browser.

Cei mai mulți furnizori de găzduire a face setările de server necesare pentru tine, dar daca site-ul Web rulează pe propriul server, atunci există câteva lucruri pe care trebuie să verificați.

Asigurați-vă că ați configurat un paravan de protecție, și blochează porturile neesențiale. Dacă este posibil, configurați DMZ (zona demilitarizată), accesul liber la lumea exterioară numai la porturile 80 și 443. Deși poate fi imposibilă dacă nu aveți acces la server din rețeaua locală, ca și în acest caz, va trebui să deschidă porturi, permițând pentru a încărca fișiere și de a gestiona de la distanță serverul prin SSH sau RDP.

Dacă permiteți descărcarea de fișiere de pe Internet, utilizați metodele de transmitere protejate, cum ar fi SFTP sau SSH.

Dacă este posibil, selectați un singur server pentru altul decât serverul de web baza de date.

În acest caz, serverul de baze de date nu este accesibil direct din lumea exterioară, numai serverul web va fi capabil să-l acceseze, minimizând astfel riscul de furt al datelor.

În cele din urmă, asigurați-vă că pentru a limita accesul fizic la server.

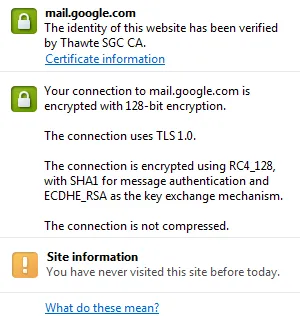

SSL - este un protocol utilizat pentru transferul în condiții de siguranță a datelor pe Internet. Este o idee bună să utilizați un certificat de securitate de fiecare dată când transmite informații personale între un client și un server Web sau de baze de date.

10. Instrumente de testare site-ul

Când crezi că deja ați făcut tot ce este posibil, este timpul pentru a testa securitatea site-ului. Cel mai eficient mod de a face acest lucru - folosesc site-uri de instrumente de testare, de asemenea, cunoscut sub numele de teste de penetrare sau stilou-teste.

Pentru a face acest lucru, există mai multe produse comerciale și gratuite. Ele lucrează la un sistem similar cu scripturi hackeri, folosind toate cunoscute exploateaza si incearca sa patrunda in site-ul dvs. una dintre metodele descrise mai sus, de exemplu, folosind SQL-injectare.

Iată câteva instrumente gratuite:

- Netsparker (încercare gratuită disponibilă). Potrivit pentru testarea SQL Injection și XSS

- OpenVAS. Se poziționează ca scaner de securitate cel mai avansat cu open source. Potrivit pentru testarea pe vulnerabilități cunoscute, în prezent mai mult de 25.000 de controale.

Dar este complicat de configurat și necesită un server OpenVAS care ruleaza pe * nix.

OpenVAS - un fel de sistem Nessus înainte ca acesta din urmă a devenit un produs comercial.

Rezultatele testelor automate pot fi inspaimantatoare, deoarece acestea arată toate tipurile de amenințări potențiale. Punctul important este de a lucra în primul rând pe observațiile critice.

Pentru fiecare problemă identificată atașată o explicație bună a riscurilor potențiale de securitate. Sunteți probabil să decidă că unele mediu și vulnerabilitate cu risc redus nu reprezintă o amenințare pentru site-ul tau.

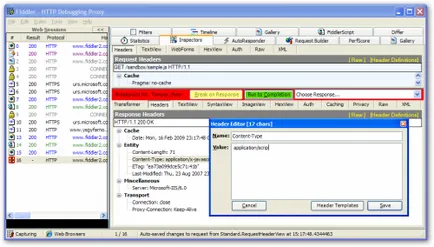

Dacă vrei să mergi mai departe, atunci există încă unele măsuri pe care le poate lua, încercând să hack manual site-ul dvs., schimbarea POST / GET valori cereri.

Aici puteți ajuta proxy depanare (proxy depanare), deoarece vă permite să capturați HTTP cere valori în zona dintre browser și server. aplicație gratuită popular numit Fiddler. potrivit pentru un început.

Un alt domeniu de testare posibil - formular. Modificarea valorii POST. încerca să trimită o cerere cross-site sau descărcați scriptul server-side:

Sperăm că aceste sfaturi vă vor ajuta să păstrați site-ul și informațiile de pe ea în domeniul securității.

Din fericire, multe CMS au suficient built-in instrumente de securitate, dar încă bine să știți despre cele mai populare amenințări de securitate, pentru a fi siguri că le-au asigurat.

Există, de asemenea, unele module CMS utile pentru a verifica sistemul pentru cele mai comune vulnerabilitati.

Printre acestea se numără Security Review pentru Drupal și WP Security Scan pentru WordPress.

Traducerea articolului „10 sfaturi de securitate pentru a proteja site-ul de hackeri» a fost pregătit de o echipă de proiect prietenos Web design de la A la Z.